Первая часть серии статей «Обнаружение вредоносных ссылок» от Lavasoft, разработчика антивирусных решений Ad-Aware. Методы обнаружения вредоносных ссылок Часть 2: Эвристическое обнаружение по расположению веб-ресурса

Часть 3: Потенциально опасные регистраторы

В настоящее время большинство компьютерных атак происходит при посещении вредоносных веб-страниц. Пользователь может быть введен в заблуждение, предоставляя конфиденциальные данные фишинг-сайту или стать жертвой атаки drive-by download, использующую браузерные уязвимости. Таким образом, современный антивирус должен обеспечивать защиту не только непосредственно от вредоносного ПО, но и от опасных веб-ресурсов.

Антивирусные решения используют различные методы для выявления сайтов с вредоносным ПО: сравнение базы данных сигнатур и эвристический анализ. Сигнатуры используются для точного определения известных угроз, в то время как эвристический анализ определяет вероятность опасного поведения. Использование базы вирусов является более надежным методом, обеспечивающим минимальное количество ложных срабатываний. Однако данный метод не позволяет обнаруживать неизвестные новейшие угрозы.

Появившаяся угроза сначала должна быть обнаружена и проанализирована сотрудниками лаборатории антивирусного вендора. На основании анализа создается соответствующая сигнатура, которая может быть использована для нахождения вредоносного ПО. Напротив, эвристический метод применяется для выявления неизвестных угроз на основании подозрительных поведенческих факторов. Данный способ оценивает вероятность опасности, поэтому возможны ложные срабатывания.

При обнаружении вредоносных ссылок оба метода могут работать одновременно. Чтобы добавить опасный ресурс в список запрещенных сайтов (blacklist) необходимо провести анализ, загрузив содержимое и просканировав его при помощи антивируса или системы обнаружения вторжений (Intrusion Detection System).

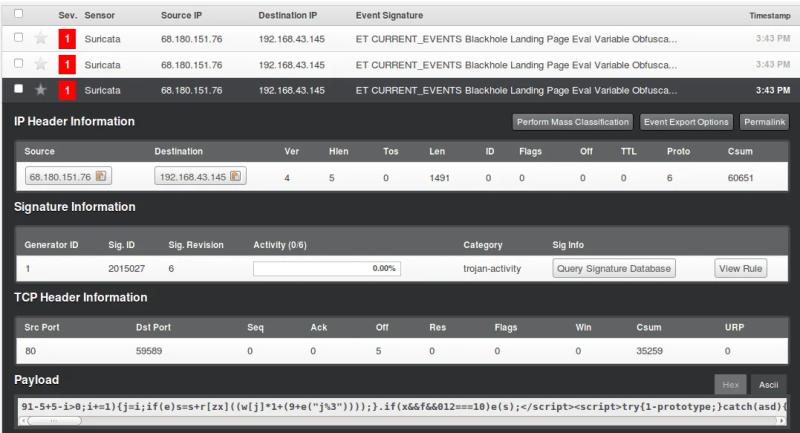

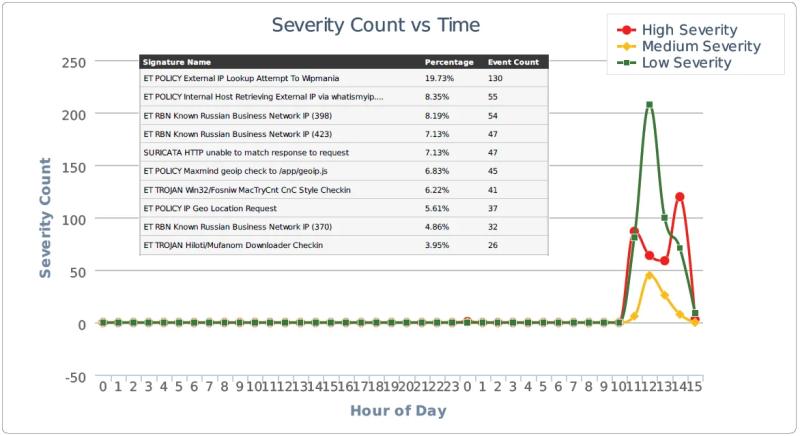

Ниже представлен лог событий системы Suricata IDS при блокировании эксплойтов:

Пример отчета системы IDS с указанием угроз, определенных с помощью сигнатур:

Пример предупреждения антивируса Ad–Aware при посещении вредоносного сайта:

Эвристический анализ выполняется на клиентской стороне для проверки посещаемых сайтов. Специально разработанные алгоритмы предупреждают пользователя в случае, если посещаемый ресурс отвечает опасным или подозрительным характеристикам. Данные алгоритмы могут быть построены на лексическом анализе контента или на оценки расположения ресурса. Лексическая модель определения используется для предупреждения пользователя при фишинг-атаках. Например URL адрес вида “http://paaypall.5gbfree.com/index.php” или “http://paypal-intern.de/secure/” легко определяются как фишинг-копии известной платежной системы “paypal”.

Анализ размещения ресурса собирает информацию о хостинге и о доменном имени. На основании полученных данных специализированный алгоритм определяет степень опасности сайта. Эти данные обычно включают географические данные, информацию о регистраторе и о лице, зарегистрировавшем домен.

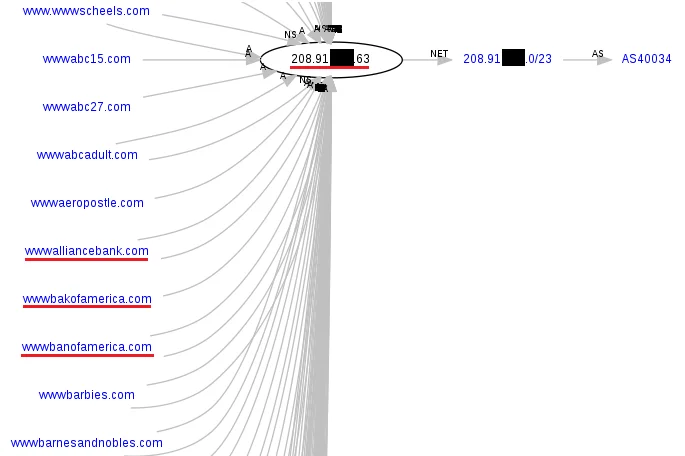

Ниже представлен пример размещения нескольких фишинг-сайтов на одном IP-адресе:

В конечном счете, несмотря на множество способов оценки сайтов, ни она методика не может дать 100%-ной гарантии защиты Вашей системы. Только совместное использование нескольких технологии компьютерной безопасности позволяет дать определенную уверенность в защите персональных данных.